Detecte incidentes de ciberseguridad en tiempo real y resuelva los problemas de la manera más rápida y eficiente posible.

La seguridad de la red es un proceso de evolución continua, que se refleja principalmente en los siguientes dos aspectos: los medios de los atacantes cambian constantemente y los métodos y herramientas de ataque también se actualizan continuamente. Con el aumento de dispositivos en la red, continúan apareciendo diversas vulnerabilidades, lo que brinda un nuevo espacio vital para los atacantes. Los servicios dentro de la red, los sistemas de software y el personal cambian constantemente, por lo que es poco realista e imposible resolver todos los problemas con un sistema y una solución. Por lo tanto, la seguridad de la red requiere una inversión continua en mano de obra, recursos materiales, recursos financieros y otros recursos, así como una operación, mantenimiento y optimización continuos. Es en base a esta demanda que nace el centro de operaciones de seguridad (SOC).

¿Qué es un Centro de Operaciones de Seguridad (SOC)?

Centro de Operaciones de Seguridad, es una instalación o equipo. Es responsable de monitorear, analizar y responder a eventos de seguridad de redes, sistemas y aplicaciones. Realice análisis detallados, estadísticas y correlación de varios eventos de seguridad recopilados para reflejar el estado de seguridad de los activos administrados de manera oportuna. Localice los riesgos de seguridad, descubra y localice con precisión varios incidentes de seguridad y proporcione métodos y sugerencias de manejo oportunos. Ayudar a los administradores en el análisis de eventos, el análisis de riesgos, la gestión de alertas tempranas y la respuesta a emergencias.

¿Cuál es la función principal del SOC?

Monitoreo:

Servicio de monitoreo 24/7, monitorea continuamente redes, sistemas y aplicaciones para detectar incidentes de seguridad.

Administración:

procesos de seguridad, incluidas las actualizaciones y los parches.

Recuperación:

Recupere datos perdidos, analice recursos comprometidos, resuelva vulnerabilidades y prepárese para riesgos futuros.

Análisis y Respuesta a Incidentes:

Rastree, gestione y responda a amenazas o incidentes.

¿Cuáles son las principales características del SOC?

·Monitoreo en tiempo real: Monitorización en tiempo real de la red, servidores, dispositivos terminales, etc. de la organización mediante el uso de herramientas como el Sistema de Gestión de Información y Eventos de Seguridad (SIEM).

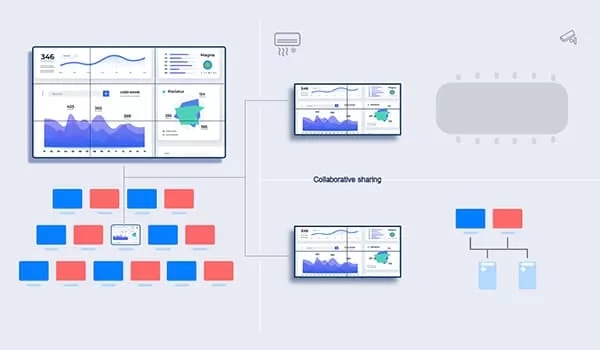

·Alarma de enlace: instale un detector de infrarrojos en el extremo frontal, conéctese al host de alarma de back-end y conecte el host de alarma de back-end a la alarma de sonido y luz. Una vez que se detecta una intrusión ilegal, se emitirá una alarma y se iniciará una serie de enlaces de acuerdo con la configuración. Cuando se generan varias alarmas, el cliente comercial recopilará toda la información de alarma. A través de la interfaz de alarma, se pueden gestionar la planificación y las escenas in situ de cada enlace de alarma y, finalmente, todo tipo de información de alarma se puede clasificar y contar a través de estadísticas de información de alarma. Puede generar enlaces con equipos de video al mismo tiempo y transmitir video en vivo al centro de monitoreo. El terminal de visualización en tiempo real puede realizar la función de enlace de alarma.

·Gestión de presets: a través de la plataforma integral de gestión de seguridad, se puede llevar a cabo la investigación y el desarrollo de planes de emergencia, y se puede realizar la configuración de entrada y vinculación de varios planes de emergencia. Los catálogos de recursos se pueden formar mediante la abstracción de elementos de datos y recursos de información preestablecidos. La plataforma de gestión de seguridad integrada puede asociar automáticamente los planes de emergencia correspondientes cuando se presente información policial diferente. Esto facilita que la gerencia tome decisiones.

·Gestión de derechos de usuario: La gestión de usuarios admite múltiples usuarios. Se pueden asignar diferentes permisos a diferentes usuarios para administrar subsistemas y configuraciones de control de dispositivos, como: exploración de imágenes, control de duplicación en la nube, operación de pared de TV, etc. Admite nombre de usuario más contraseña, o llave USB y otros métodos de autenticación, o nombre de usuario, contraseña + llave USB.

¿Por qué las empresas necesitan establecer SOC?

- Mejore la visibilidad y las capacidades de respuesta rápida de la seguridad de la red. Esto reduce el impacto de los incidentes de seguridad en la organización.

- Mejorar la eficiencia de detección y respuesta ante incidentes de seguridad. Esto reduce el tiempo de respuesta y reduce las pérdidas.

- Mejorar la conciencia y la cultura de seguridad de la organización. Aumentar la conciencia de los empleados sobre la ciberseguridad.

- Establecer un marco de seguridad sostenible. Esto permite la adaptación a entornos de amenazas cambiantes y desarrollos tecnológicos.

- Libere a los empleados de las tediosas tareas de monitoreo de seguridad, reduzca la presión sobre los empleados y mejore la eficiencia de su trabajo.

¿Cuáles son los beneficios de un Centro de Operaciones de Seguridad?

- Respuesta rápida y efectiva: los miembros del equipo SOC pueden acortar el tiempo entre la primera aparición de una intrusión y el tiempo promedio de detección. Si se detecta una actividad inusual, los analistas del SOC investigarán y verificarán que el evento sea realmente un ataque antes de bloquearlo. Luego, el equipo SOC comienza a responder al incidente para determinar la gravedad de la amenaza, neutralizarla y remediar cualquier efecto adverso.

- Reduzca los incidentes de violación de datos y los costos operativos: cuanto más tiempo permanezca un atacante en el sistema, mayor será el daño potencial para el negocio. Al minimizar la cantidad de tiempo que los atacantes cibernéticos pasan al acecho en las redes corporativas, los equipos de SOC pueden reducir el impacto de los incidentes de violación de datos. Además, reduce los costos potenciales que podría generar un incidente de violación de datos, como pérdida de datos, demandas o daños a la reputación.

- Mejore la seguridad: a través del monitoreo en tiempo real, la respuesta a amenazas y la gestión de eventos de seguridad, el equipo SOC puede descubrir rápidamente posibles amenazas de seguridad y crear las soluciones correspondientes. Reducir el riesgo de que el sistema sea atacado. Esto ayuda a mejorar la seguridad general y protege los datos y activos importantes.

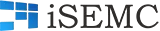

La solución SOC proporcionada por iSEMC para usted:

Para garantizar que los profesionales puedan recibir información de forma más rápida y concisa, los centros de operaciones de seguridad deben utilizar una tecnología de visualización integral. La tecnología de video wall es la mejor manera de lograr este objetivo. iSEMC tiene una poderosa tecnología de video wall y le brinda Soluciones de visualización y colaboración iSEMC. Esto no solo le permite a su equipo recibir información de manera más rápida y concisa, sino que también proporciona un control más eficiente para proteger su información de las amenazas. Con tecnología de pared de video, que incluye controladores de video wall, conmutadores de matriz y , su equipo SOC puede organizar los datos en el orden deseado. Luego se conecta a una red remota para mostrar toda la información necesaria para una retroalimentación en tiempo real y una comunicación eficiente.