Con el avance de sala de control Los gerentes de tecnología, integradores y salas de control deben volver a planificar el ciclo de vida de la sala de control.

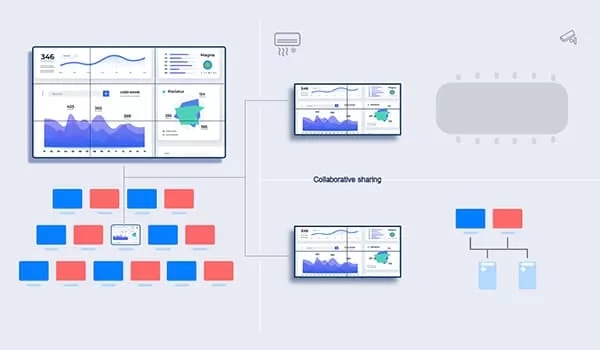

Reducir el número de controladores de video wall y comparte contenido con salas satélite de forma fácil y segura

El precio de las cámaras AV sobre IP ha bajado, lo que las convierte en la primera opción para la vigilancia.

Sin embargo, algunos sistemas incluyen cientos de cámaras analógicas tradicionales, por lo que no es práctico reemplazar todas estas cámaras a la vez.

Asignar contenido de misión crítica desde la sala de control central a una ubicación segura es una función ideal, ahora una tendencia

Hasta hace poco, esto requería la instalación repetida de equipos AV para cada habitación.

iSEMC explora cómo la sala de control se vuelve más escalable, flexible y segura.

Promover cambios en la sala de control

En los últimos años, la tecnología ha provocado cambios en las expectativas de los usuarios, lo que ha afectado a los negocios.

Los usuarios quieren poder compartir instantáneamente información como videos y datos de un dispositivo a muchos.

Videoconferencia de varias personas, reconocimiento facial, huellas dactilares y control de acceso de usuarios de varios niveles.

Se proporcionan pantallas de alta resolución y la función de zoom con los dedos existe desde hace más de una década. Sí, estamos hablando de teléfonos inteligentes.

La experiencia de usuario intuitiva se ha convertido en una necesidad en la sala de control de ritmo rápido de hoy.

Todo lo que el personal de seguridad debe hacer es usar un mouse o un dedo para deslizar una imagen de la cámara a la pared de video, tal como lo hacen con un teléfono inteligente.

La tecnología de la sala de control como esta se está desarrollando rápidamente, lo que puede manejar el uso y el intercambio de datos de video de manera más flexible.

Cuando el operador aísla y comparte información visual de misión crítica para la seguridad dentro y fuera de la sala de control principal, el equipo puede actuar rápidamente.

La arquitectura abierta y la tecnología IP permiten flexibilidad, modularidad y escala, cambiando en última instancia la forma en que los consultores AV / TI, integradores y usuarios finales llevan a cabo el diseño actual de la sala de control.

Siete elementos de misión crítica de la sala de control actual

1. Comparta códigos de contenido seguro y comparta cualquier fuente con usuarios autorizados de forma segura a través de IP cuando sea necesario.

2. La flexibilidad de la fuente asegura que el controlador de pared de video pueda ser compatible con fuentes de cámara nuevas y antiguas, así como con diferentes resoluciones.

3. La modularidad y el soporte de escala se expanden fácilmente desde un sistema pequeño con una docena de cámaras en varias pantallas a cientos de entradas en hasta 64 pantallas.

4. La creación de diseños flexibles y el cambio de diseños personalizados y el cambio fácil de fuentes hacen que la operación general sea más simplificada y eficiente.

5. Fácil de integrar múltiples interfaces de control externo para personalizar cada quirófano. Capacidad para integrarse con aplicaciones de terceros.

6. La entrada de la ruleta puede monitorear cientos de fuentes de señales a su vez.

7. La administración de derechos de usuario es la misma que la de la red corporativa, no todos deberían tener acceso completo a todas las áreas.

Interpretación de 7 elementos de la sala de control actual

Muchos avances tecnológicos y un costo total de propiedad más atractivo están remodelando la sala de control. Echemos un vistazo a los elementos que trajeron estos cambios.

1. La última ventaja de compartir contenido seguro es que puede codificar y compartir de forma segura cualquier fuente con usuarios autorizados en cualquier lugar a través de IP.

Se ha establecido la relación entre el monitor de pared de video principal centralizado y el operador de la sala de control.

Monitoree el contenido de la pared de video para responder al incidente, y el operador analiza la información detallada en su pantalla de radio para tomar una decisión informada para escalar el incidente al siguiente nivel.

Las nuevas herramientas de software colaborativo permiten a los operadores aislar fuentes específicas del muro de video, colocarlas en el escritorio y cambiar el tamaño de las ventanas para ayudarlos a tomar decisiones, y luego compartir el contenido en cualquier ubicación en una red segura a través de IP.

Esto puede acelerar la toma de decisiones, especialmente cuando el personal clave está en el sitio.

Asegúrese de que las señales de cualquier fuente se puedan codificar de forma segura por IP y se puedan enviar a cualquier lugar donde se encuentre la persona clave.

Este modelo de red de igual a igual puede lograr la colaboración sin la nube.

La comunicación de la sala de control está protegida por el firewall de la empresa, lo que permite al equipo colaborar directamente sin transmitir tráfico a través del servidor central.

El software utiliza TCP (Protocolo de control de transmisión) como protocolo de conexión y cifrado de datos.

2. Flexibilidad de la fuente A medida que el precio de los equipos AV en red, como las cámaras de CCTV, se vuelve cada vez más económico, la sala de control está cambiando a una arquitectura abierta, lo que permite actualizar algunos equipos por etapas.

Es importante asegurarse de que el controlador de pared de video pueda aceptar simultáneamente fuentes de cámara nuevas y antiguas con diferentes resoluciones, como DVI, SDI, DisplayPort, métodos IP antiguos y la codificación IP más reciente.

Los dispositivos grandes pueden tener algunas cámaras instaladas durante muchos años. Si quieren agregar nuevas cámaras, algunas de ellas serán HDMI o DVI, y otras serán de salida IP.

La capacidad de cambiar instantáneamente entre las fuentes de señal y mostrarlas en la pantalla, y ajustar su tamaño según sea necesario, es probablemente el punto más importante.

Esta flexibilidad hace posible instalar múltiples placas SQX y tarjetas de captura de banda base en el chasis del controlador de la pared de video.

Necesita un sistema que pueda ingerir toda esta información sin problemas y mostrarla una al lado de la otra para que el operador no tenga que preocuparse por si se trata de un sistema antiguo o de un sistema nuevo.

El sistema de control de la pared de video puede acceder directamente a la información de la cámara en tiempo real desde la cámara IP y, al mismo tiempo, extraer la señal grabada de la grabadora de video en red (NVR).

Al mismo tiempo, pueden ver las transmisiones en vivo existentes y las transmisiones NVR, de modo que los operadores puedan manipular lo que ven en la pared de video a través del software de control de pared de video iSEMC (como el software de control de pared de video np_lite).

No se limite a la fuente de la cámara.

En un evento de crisis, la sala de control puede querer ver las noticias de CNN en el muro de video, o también puede querer ver el canal meteorológico allí al mismo tiempo.

Poder capturar todas estas fuentes diferentes, sin importar de dónde provengan, varias páginas web que contienen mapas, redes de medios u otro contenido, y poder mostrarlas en la pantalla es una característica muy poderosa.

3. La modularidad y la escala no son los factores decisivos de la sala de control crítica para las tareas de toma de decisiones.

Una pared de video puede incluir solo unas pocas pantallas, como un controlador de pared de video 2 × 2, que solo recibe señales de una docena de cámaras y cientos de entradas transmitidas en 64 pantallas.

Con la expansión del tamaño físico o el alcance de la instalación y el aumento de los requisitos de monitoreo, el sistema de la sala de control también debe poder expandirse.

Se recomienda elegir un sistema modular para que pueda comenzar con poco y construir de acuerdo con el presupuesto y los requisitos clave. Esto permite que la instalación se expanda de manera fácil, incremental y rentable.

El sistema modular ayudará a expandir la sala de seguridad principal, las salas de emergencia circundantes o los espacios de reuniones pequeños que deben visitarse, y compartirá las mismas fuentes desde un único punto de control sin la necesidad de interruptores de enrutamiento adicionales.

4. Creación y conmutación de diseños flexibles. Cada operador de la sala de control tiene un flujo de trabajo preferido. Por lo general, tienen opiniones diferentes sobre cómo ver o acceder a la fuente más importante, a veces dependiendo de si proviene de una aplicación de mapas, software de estación de tren o una cámara.

Para poder personalizar el diseño y cambiar fácilmente la fuente para hacer que toda la operación sea más simplificada y eficiente. Esto es especialmente importante cuando varios operadores utilizan la misma estación de trabajo, como cuando termina un turno y comienza otro.

La API está disponible para que un panel o sistema de control externo se pueda conectar al sistema de control de la pared de video para controlar el diseño, cambiar los archivos de origen o el equipo de origen. Esta es la clave. Para casi todas las instalaciones seguras, generalmente tenemos que conectarnos con otro software o equipo de terceros en algún momento.

Poder cambiar rápidamente todas las personalizaciones cuando sucede algo es crucial. Por ejemplo, si ocurre una crisis, ¿con qué rapidez pueden obtener los recursos adecuados y los recursos adecuados para monitorear y controlar la situación? El software de control puede permitirles bloquear la puerta.

5. Fácil de integrar. La capacidad de crear un espacio de trabajo que optimice el flujo de trabajo del operador significa que se puede integrar fácilmente con sistemas de control de terceros. Para instalaciones que ya utilizan Crestron o AMX, resulta muy útil integrarlo en un sistema de control de videowall.

Entonces, usando el panel de control que han estado usando durante años, ahora es posible cambiar la fuente en la 'quinta ventana', o cambiar el diseño completo.

Como se mencionó anteriormente, es esencial una fácil integración con sistemas de administración de video de terceros. El software VMS es la capa de gestión. Almacenó el video grabado y lo marcó para hacerlo utilizable durante la crisis.

Esto aumenta las funciones y capacidades del controlador de pared de video en diferentes fuentes de señal.

Recibe comandos de la máquina virtual.

Si se llevan a cabo algunas actividades que consideran importantes, independientemente de si alguien abre la puerta en un lugar determinado, la cámara se encenderá y transferirá el contenido de implementación al muro de video bajo la guía de la máquina virtual.

Ya sea que se trate de detección de movimiento, visitas innecesarias, reconocimiento de rostros o matrículas, o cambios de temperatura, hay muchos factores desencadenantes de eventos que pueden asociarse con todo el sistema.

6. No es raro que cientos de cámaras en la sala de control de entrada de la ruleta sean monitoreadas. La situación no ocurre en todas las cámaras al mismo tiempo.

La entrada de la ruleta permite monitorear a su vez cientos de fuentes.

Si desea que el sistema pueda rotar cada fuente, ingresará a la cámara 1, la mantendrá presionada durante 10 a 15 segundos, luego saltará a la cámara 2, y así sucesivamente, hasta que todas sus fuentes se muestren en el bucle.

Si sucede algo o se desencadena un evento, el operador puede hacer clic rápidamente en el botón para que aparezca la fuente de interés y mantenerla en la pantalla.

7. La gestión de derechos de usuario es como una red corporativa, no todo el mundo debería tener acceso completo a todas las áreas.

El sistema de control de la pared de video debe tener la capacidad de establecer permisos de usuario. Por ejemplo, ciertos operadores pueden ser responsables de ciertas fuentes en ciertas áreas del casino.

Hay muchos subconjuntos de administración de autoridad de usuario y la capacidad de establecer múltiples niveles es crucial.

Digamos que este es un evento nuclear.

Algunas personas pueden acceder a las cámaras en el estacionamiento y la puerta principal, y algunas personas solo pueden acceder a las cámaras y otras señales que monitorean el tercer piso.

El tercer piso puede ser donde realizan investigación y desarrollo. Todavía necesitan seguridad, pero también necesitan saber quiénes son los miembros del personal de seguridad.

Tendrán diferentes credenciales y tendrán acceso a estas fuentes, mientras que otros ni siquiera sabrán que estas fuentes existen.